Les logiciels antivirus s’appuient généralement sur une combinaison d’algorithmes d’apprentissage automatique et de définitions de logiciels malveillants fréquemment mises à jour pour protéger nos ordinateurs contre les menaces extérieures. Cependant, aucun logiciel antivirus n’est parfait, et il peut arriver qu’il passe à côté de menaces plus récentes ou fortement dissimulées. C’est pourquoi des chercheurs ont cherché à explorer de nouvelles méthodes de détection des programmes hostiles qui ne reposent pas du tout sur des solutions logicielles.

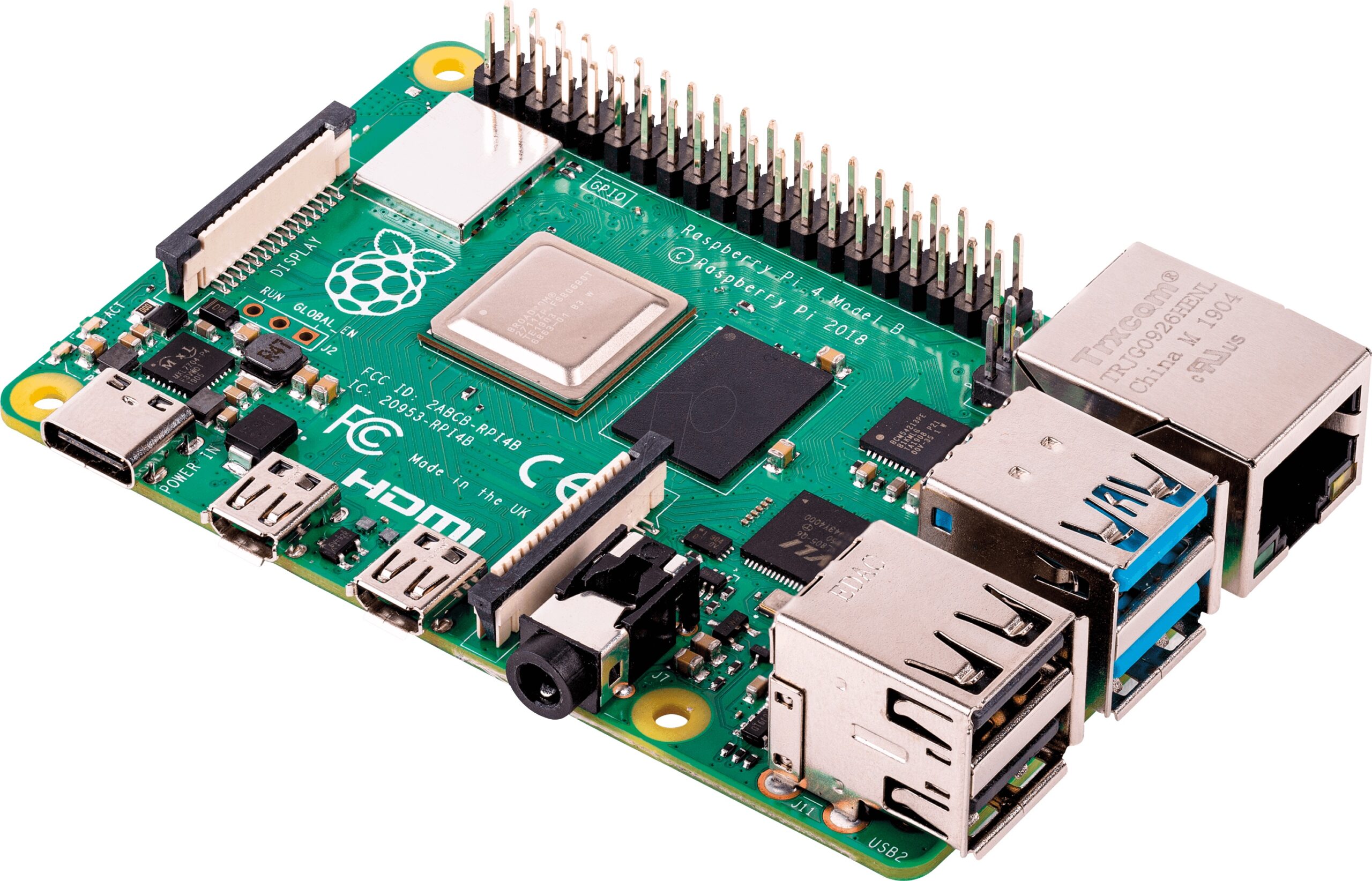

Le Raspberry Pi est déjà un ordinateur monocarte polyvalent qui peut être utilisé pour un certain nombre de projets, mais des chercheurs viennent d’en utiliser un pour créer un nouveau système de détection des logiciels malveillants sans avoir besoin d’un logiciel supplémentaire.

Une équipe de chercheurs de l’Institut de recherche en informatique et en systèmes aléatoires (IRISA), en France, composée d’Annelie Heuser, Matthieu Mastio, Duy-Phuc Pham et Damien Marion, a publié un nouvel article expliquant comment elle a pu réaliser cet exploit.

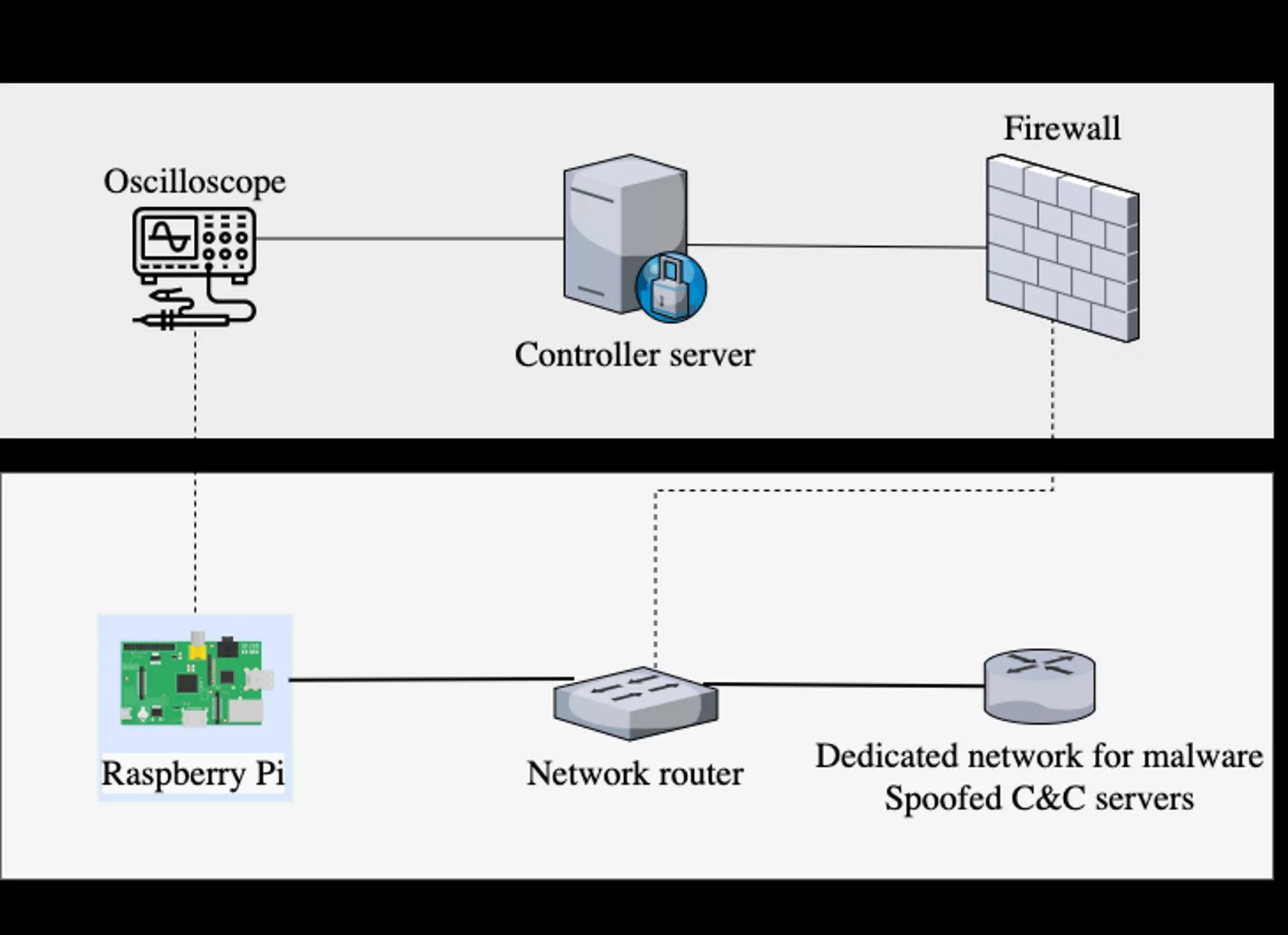

Contrairement à d’autres systèmes de détection de logiciels malveillants qui s’appuient sur des logiciels, le nouveau système de l’IRISA utilise un oscilloscope (Picoscope 6407) et une sonde de champ H en plus d’un Raspberry Pi 2 B pour scanner les appareils à la recherche d’ondes électromagnétiques (EM) spécifiques. Ainsi, l’équipe tire parti des impulsions électromagnétiques pour détecter les logiciels nuisibles, même lorsque la cible est masquée. Leur approche n’est pas très orthodoxe, c’est le moins que l’on puisse dire, mais elle est également assez précise d’après leurs premiers tests.

La technologie développée par l’équipe utilise un Raspberry Pi pour se connecter à un appareil infecté ou potentiellement infecté. Le Pi s’interface avec une sonde de champ H et un oscilloscope : la première détecte les ondes magnétiques émises par un appareil et le second les visualise pour un analyste de logiciels malveillants.

Selon les chercheurs, les différentes variétés de logiciels malveillants émettent des ondes électromagnétiques spécifiques. Comme tout semble émettre de telles ondes de nos jours, il ne suffisait pas de configurer le système et d’analyser la sortie de l’oscilloscope. Le détecteur de logiciels malveillants basé sur le Pi a dû être entraîné sur une variété de menaces pour améliorer sa précision de détection et éliminer les faux positifs.

Une IA pour tout ça

En effet, bien que le Raspberry Pi utilisé dans ce projet ait été entraîné à l’aide de jeux de données sûrs et malveillants, les chercheurs ont également utilisé le réseau de neurones convolutif (CNN) pour évaluer les données afin de détecter les menaces. Au cours des expériences des chercheurs, le Pi a été capable de prédire trois « types de logiciels malveillants génériques » et une classe « bénigne » (logiciels malveillants non nuisibles qui pourraient être plus une nuisance qu’autre chose) avec une précision d’environ 99,82 %. L’équipe fait remarquer que les techniques d’obscurcissement utilisées par le logiciel en question n’ont pas d’importance, car l’appareil ne repose pas sur le logiciel ; il fonctionne à un niveau supérieur.

Nous pouvons imaginer un avenir où cette technologie sera utilisée pour alimenter les bases de données antivirus et permettre à des programmes comme Malwarebytes et Windows Defender de garder une longueur d’avance et de mieux protéger leurs utilisateurs. Ce serait l’idéal, de toute façon — les créateurs de logiciels malveillants sont très rusés, alors peut-être trouveront-ils un moyen de contourner ce système de détection à l’avenir.