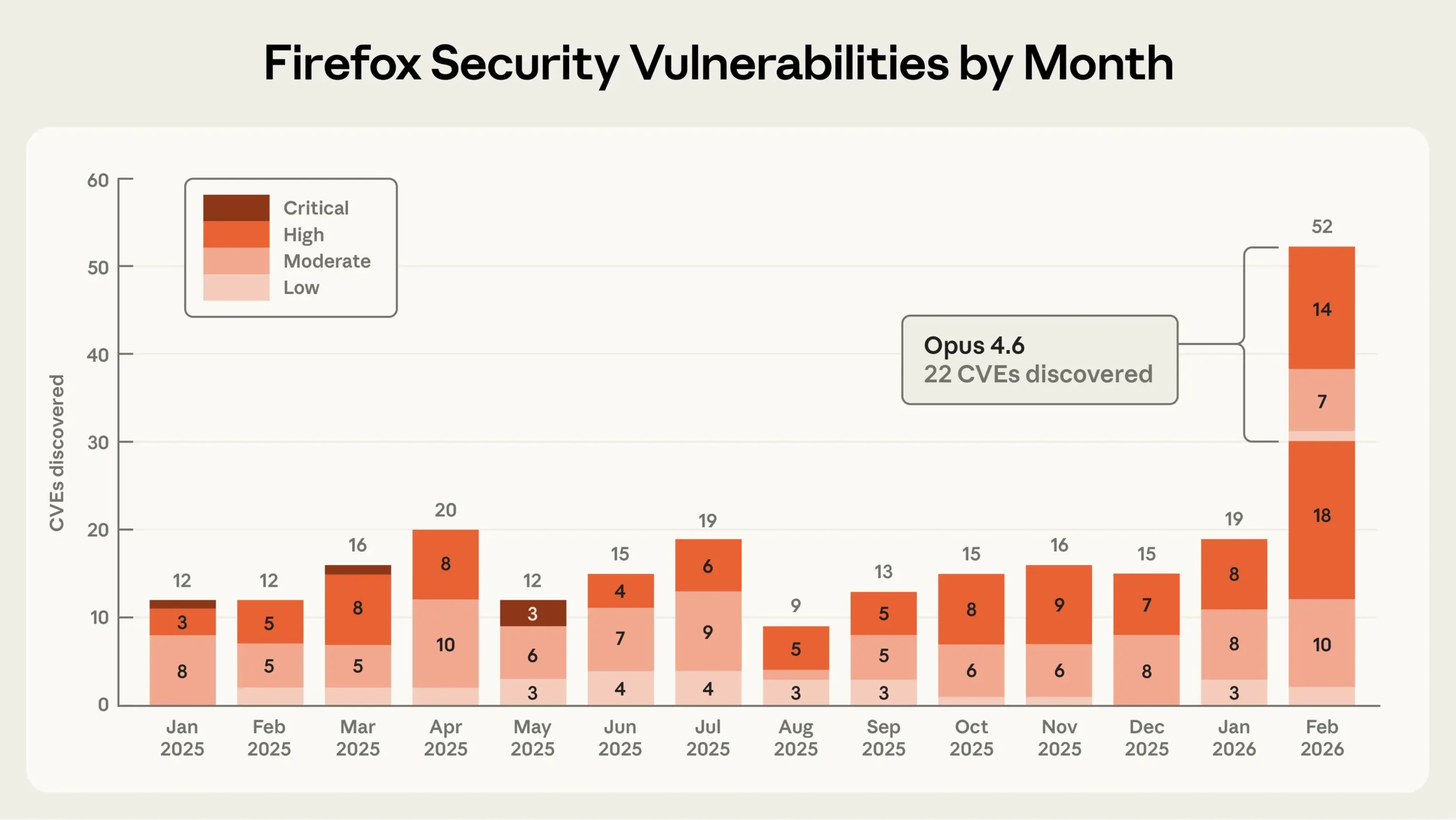

Firefox est l’un des projets open source les plus audités au monde — et c’est précisément pour ça que l’expérience menée par Anthropic avec Mozilla fait du bruit. En deux semaines, l’équipe a identifié 22 vulnérabilités distinctes, dont 14 classées « high-severity », et la majorité a déjà été corrigée dans Firefox 148.

Une « opération commando » de deux semaines dans un codebase réputé solide

Anthropic explique avoir lancé Claude Opus 4.6 sur Firefox en commençant par le moteur JavaScript, avant d’étendre l’analyse à d’autres zones du navigateur, justement parce que Firefox est à la fois complexe et très bien testé — un bon terrain pour mesurer ce que l’IA sait réellement débusquer.

Le résultat est frappant par son volume : une partie des failles est déjà couverte par les bulletins de sécurité de Mozilla pour Firefox 148 (publiés fin février 2026), même si certaines corrections doivent encore arriver dans une version suivante.

Le point le plus révélateur : Claude sait trouver des failles… mieux qu’il ne sait les exploiter

C’est la nuance qui évite le sensationnalisme : d’après les récits de l’expérience, Claude Opus 4.6 a été nettement meilleur en détection qu’en écriture d’exploits. L’équipe aurait dépensé environ 4 000 dollars en crédits API pour produire des preuves de concept, avec seulement deux réussites — et encore, sans démonstration de contournement « réaliste » des défenses du navigateur.

En clair : aujourd’hui, l’IA semble surtout augmenter la puissance du triage et de l’audit, pas (encore) celle de l’attaque opérationnelle — même si la frontière peut bouger vite.

Pourquoi ça compte : la sécurité open source entre dans l’ère du « déluge de signal »

Le gain est évident : si une IA peut remonter des vulnérabilités dans un projet aussi durci que Firefox, elle peut aider à sécuriser des milliers de bibliothèques moins surveillées. Mais l’envers du décor est tout aussi important : à côté des bons rapports, il peut aussi y avoir une avalanche de tickets bruités, de faux positifs, et de contributions « polluantes » — un coût que seules les équipes bien dotées peuvent absorber.

Mozilla, dans ce cas précis, a les moyens d’encaisser. Beaucoup de mainteneurs de petits projets, non.

L’avantage défensif… dépendra de la vitesse d’organisation

L’expérience Anthropic × Mozilla pointe vers un futur très concret :

- La découverte de vulnérabilités devient moins rare (donc plus de correctifs, plus vite).

- Le goulot d’étranglement se déplace : ce n’est plus « trouver », c’est « vérifier/prioriser/patcher / publier proprement ».

- La coordination (responsible disclosure, validation, outillage de triage) devient une compétence aussi stratégique que le code.

Si les acteurs open source outillent cette chaîne, l’IA peut devenir un multiplicateur de défense. Sinon, elle risque de transformer la sécurité en bruit permanent — ou pire, d’offrir un avantage à ceux qui automatisent l’exploitation plus vite que la correction.