Même si WhatsApp est l’une des plateformes de messagerie les plus populaires, l’application a récemment mis les utilisateurs en danger avec plusieurs problèmes, notamment la mise à jour de sa politique de confidentialité. Nous avons récemment vu circuler sur WhatsApp une méchante arnaque qui permet de pirater les contacts d’un utilisateur.

Aujourd’hui, une vulnérabilité plus mortelle a été mise en lumière, qui utilise le système de vérification de WhatsApp pour permettre aux pirates de désactiver définitivement un compte utilisateur.

Découvert par les chercheurs en sécurité Luis Marquez Carpintero et Ernesto Canales Perena et mis en lumière par Forbes, ce nouveau piratage peut être fatal pour les utilisateurs de WhatsApp, car il implique un processus assez simple, mais fastidieux. De plus, toute personne disposant de votre numéro de téléphone peut effectuer le processus à distance.

Ce qui est plus dangereux, c’est que même l’authentification à deux facteurs (2 FA) ne pourra pas sauver votre compte de la désactivation. Le nouveau piratage de désactivation de compte à distance utilise des faiblesses de sécurité dans deux des architectures de vérification d’identité de WhatsApp.

Comment cela fonctionne-t-il ?

La première concerne le processus de connexion par le biais de l’OTP de la plateforme et la seconde se trouve dans le minuteur que la plateforme définit automatiquement après plusieurs tentatives de connexion infructueuses.

Dans ce processus, un hacker qui connaît votre numéro de téléphone peut commencer par mettre votre numéro sur l’écran de connexion de WhatsApp. Maintenant, gardez à l’esprit que pendant que le hacker effectue ses premières actions, vous ne serez que partiellement affecté, mais pourrez utiliser la plateforme comme d’habitude. Cependant, vous recevrez plusieurs codes de connexion par SMS, car le pirate introduit maintenant des codes aléatoires dans le processus de connexion pour lancer la deuxième phase du processus.

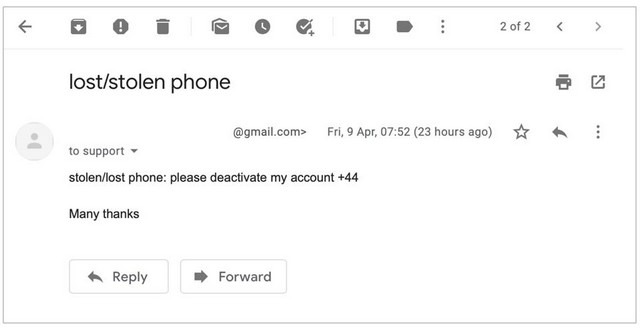

Dans la deuxième phase, après plusieurs tentatives de connexion infructueuses à partir de votre numéro, WhatsApp mettra en place un minuteur de 12 heures qui empêchera le système de générer de nouveaux codes de connexion pendant la période spécifiée. Maintenant, le hacker pourrait utiliser une fausse adresse e-mail pour envoyer une demande de désactivation de compte à support@whatsapp.com afin de désactiver celui-ci. Donc, à ce stade, WhatsApp a vu plusieurs tentatives de connexion échouées sur votre compte et a reçu une demande de désactivation de compte pour le compte lié à votre numéro de téléphone.

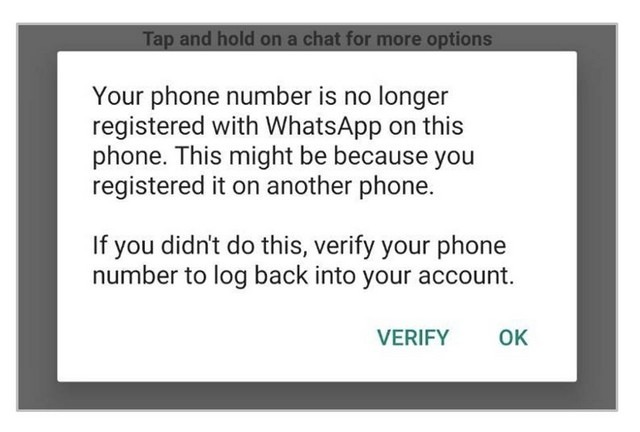

En conséquence, environ 1 heure plus tard, vous serez automatiquement expulsé de votre compte et recevrez un e-mail de désactivation de compte de la part de WhatsApp. Ce qui est « amusant », c’est que lorsque vous essayez de ré-enregistrer votre compte, vous devez saisir l’OTP envoyé par WhatsApp. Cependant, ce n’est pas possible maintenant, car il y a ce blocage de 12 heures qui limite la plateforme à générer de nouveaux codes de connexion pour votre compte. Et ce minuteur est le même pour vous et pour le hacker qui a créé cette situation.

Ainsi, vous pourriez essayer de ré-enregistrer votre compte après l’expiration du délai. Cependant, si le hacker vous joue le même tour avant que vous ne puissiez vous ré-enregistrer, le processus peut tourner en boucle.

La panne du système

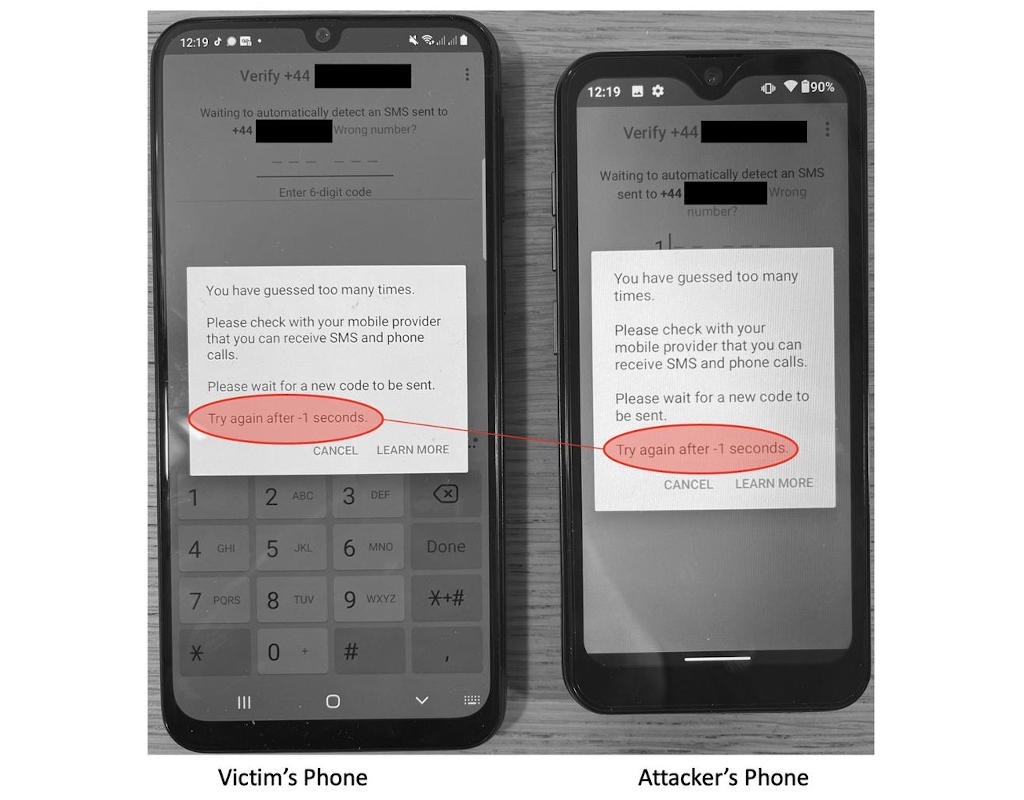

Voici maintenant la deuxième faiblesse de l’architecture de base de WhatsApp. Le système de sécurité automatisé, après un certain nombre de processus en boucle, échoue lamentablement. Par conséquent, si le pirate pousse votre compte à ce stade en suivant de manière répétée le processus d’échec de connexion, à un moment donné, au lieu du minuteur de 12 heures pour générer de nouveaux codes, le système affichera un minuteur de -1 seconde pour la même chose. Cela signifie que le système de vérification automatique a atteint sa limite et est indisponible.

Désormais, vous ne pourrez plus générer de nouveaux codes de connexion pour votre numéro de téléphone pendant une éternité. Par conséquent, votre compte restera désactivé pendant les 30 prochains jours, après quoi WhatsApp le supprimera automatiquement et définitivement de sa base de données.

Il s’agit en effet d’un processus fastidieux, mais assez simple. Toute personne disposant d’un smartphone peut profiter de ces failles de sécurité automatisées dans WhatsApp pour désactiver les comptes des utilisateurs à distance.

Peut-on la corriger ?

Les chercheurs en sécurité, suite à la découverte desdites vulnérabilités, ont déclaré que le problème est facilement corrigible avec le support multi-appareils sur lequel WhatsApp travaille depuis un certain temps maintenant. Avec la prise en charge de plusieurs appareils, la plateforme peut utiliser le système d’appareils de confiance, comme Apple, pour vérifier les appareils que les utilisateurs utilisent pour accéder à leurs comptes.

Cependant, pour l’instant, il n’y a pas de solution de contournement pour ce processus. Donc, si vous commencez à recevoir des codes de connexion aléatoires de la part de WhatsApp dans les prochains jours, vous saurez que quelqu’un essaie de désactiver votre compte. Vous pouvez contacter l’équipe d’assistance de WhatsApp pour les informer de la situation à l’avance afin de préserver la sécurité de votre compte. Diffusez également la nouvelle auprès de vos amis et de votre famille pour les tenir informés de ce dangereux piratage de WhatsApp.

WhatsApp aurait minimisé la gravité de cette stratégie, en prévenant que les utilisateurs qui essaieraient d’agir de la sorte s’exposeraient à de graves conséquences. Bien sûr, les pirates qui emploieront une telle technique ne sont pas si inquiets que cela. La société Facebook ne semble pas suffisamment inquiète pour mettre à jour ses processus et ses systèmes mais, avec une base d’utilisateurs de plusieurs millions, elle sera probablement contrainte de le faire lorsque cette vulnérabilité commencera à être exploitée en masse.