Facebook semble être devenu le bouc émissaire préféré de tout le monde pour les problèmes de confidentialité. Cependant, parfois ce n’est pas exactement la faute du géant social. Et, un exemple est une vulnérabilité récemment signalée et heureusement corrigée qui a permis à des sites tiers malveillants de glaner des informations sur Facebook comme l’image et le nom de profil d’un utilisateur. Ironiquement, cette vulnérabilité provient d’une fonctionnalité Web standard qui a été introduite en 2016.

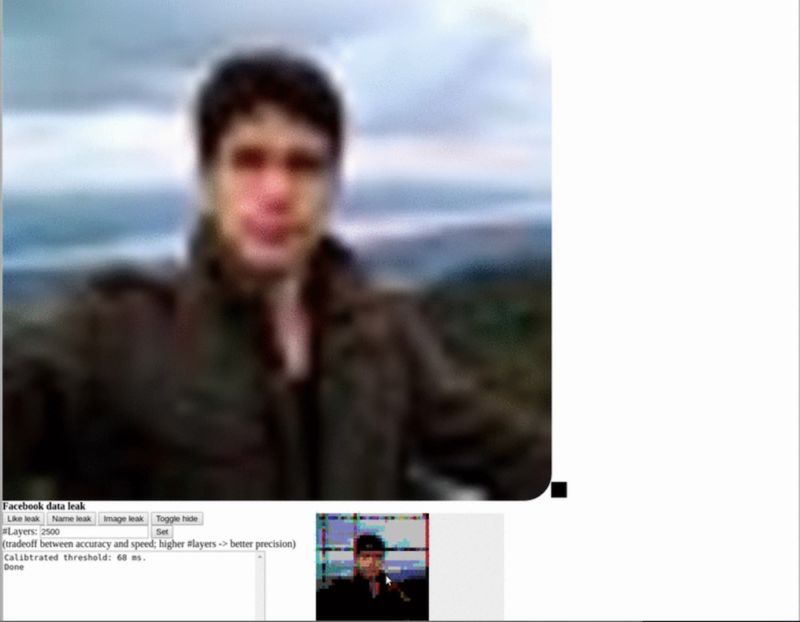

C’est ce qu’on appelle une attaque par canal auxiliaire (en anglais, side-channel attack), car elle n’est pas causée par une faille dans le logiciel lui-même mais dans le système sur lequel il s’exécute. Dans ce cas, la vulnérabilité est due à une nouvelle fonctionnalité introduite dans la norme CSS en 2016. Intitulé « mix- blend-mode », il a pratiquement laissé échapper du contenu visuel, techniquement les pixels, sur une page Facebook vers un site tiers qui intègre Facebook à l’intérieur d’une iframe.

Normalement, cela ne devrait pas être le cas en raison d’une politique de même origine (en anglais, same-origin policy) mise en œuvre par les navigateurs Web. Bien sûr, si c’était le cas, cette vulnérabilité n’existerait pas en premier lieu. Le bug n’extrait pas directement les images ou le texte des profils Facebook.

Au lieu de cela, il analyse chaque pixel et, dans le cas du texte, utilise la reconnaissance optique de caractères pour extraire des mots significatifs comme des noms ou même des messages. Cela peut sembler être un énorme travail, mais il suffit de 20 secondes pour un ordinateur afin de faire tout cela.

Les prémices d’une nouvelle aube de vulnérabilités

Selon Ars Technica, les chercheurs en sécurité Dario Weißer et Ruslan Habalov ont révélé la vulnérabilité de Google et de Firefox, qui ont déjà modifié leurs navigateurs pour bloquer les futures tentatives. Cependant, cela laissait encore de nombreuses personnes sans protection entre 2016 et fin 2017 au plus tôt. Les chercheurs rapportent que, pour des raisons encore inconnues, le navigateur Safari d’Apple n’a pas été affecté. Presque ironiquement, Internet Explorer et le navigateur Edge de Microsoft n’ont pas non plus été affectés, car ils n’ont même pas implémenté la fonctionnalité.

Malheureusement, ce n’est pas encore la fin. Bien que cette vulnérabilité particulière soit maintenant terminée, Weißer et Habalov craignent que ce ne soit que le début. Au fur et à mesure que les technologies et les normes Web deviennent plus sophistiquées et utilisent davantage le matériel, les chances que de telles vulnérabilités apparaissent sont encore plus grandes.