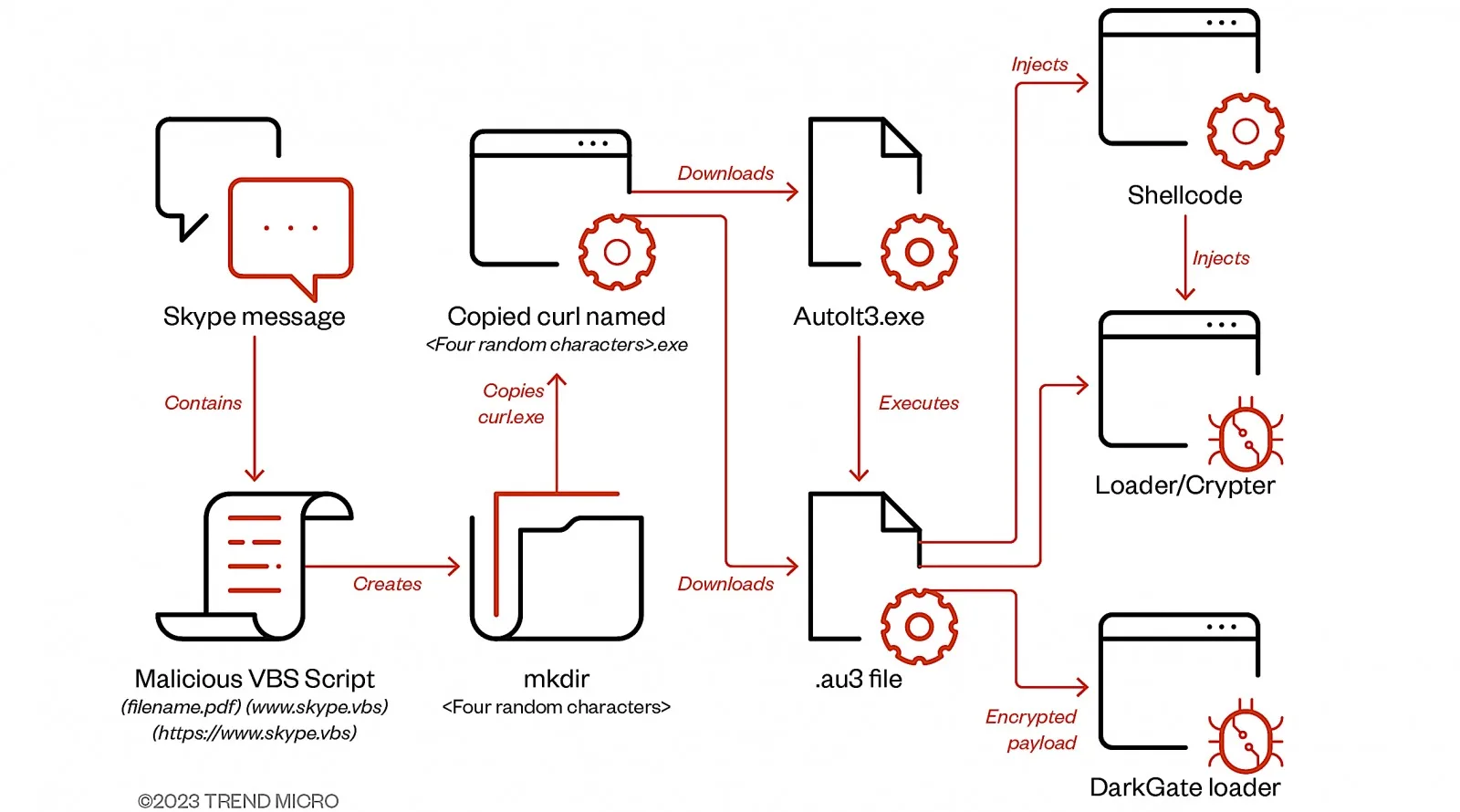

Selon TechRadar, des comptes Skype et Microsoft Teams ont été piratés, ce qui a entraîné la propagation d’un logiciel malveillant appelé Darkgate sur les plateformes de messagerie. L’incident de piratage a commencé entre juillet et septembre, selon un rapport de la société de cybersécurité Trend Micro, qui n’a pu qu’émettre des hypothèses sur la manière dont l’incident de piratage a commencé.

Plusieurs comptes de Skype et de Microsoft Teams ont été piratés, et les raisons de l’incident de piratage ont été supposées par le rapport comme étant soit des enregistrements compromis de l’organisation mère, soit des identifiants piratés mis à disposition par le biais de forums clandestins.

Le logiciel malveillant a été propagé en l’envoyant dans des fils de discussion qui déguisaient un fichier le contenant en fichier PDF. Selon Truesec, une société de cybersécurité basée en Suède, les messages utilisés pour inciter les utilisateurs à télécharger le fichier rempli de logiciels malveillants ont été conçus en fonction du contexte.

Les logiciels les plus utilisés dans les attaques de logiciels malveillants sont Skype, Steam et bien d’autres encore ! Voici comment les identifier.

Dans un cas observé au sein de Microsoft Teams, le message discute, dans ce qui semble être un calendrier de vacances d’employés, des changements soudains apportés au calendrier prévu, tout en joignant un fichier censé contenir le calendrier révisé. S’ils ouvrent le fichier joint, les utilisateurs téléchargeront inconsciemment le logiciel malveillant Darkgate, qui expose le compte et l’ordinateur de l’utilisateur à diverses cyberattaques.

Le logiciel malveillant Darkgate, en particulier, peut pirater l’ordinateur pour contrôler à distance les ordinateurs des utilisateurs, suivre les touches du clavier sur lesquelles les utilisateurs appuient, ce qui est également connu sous le nom de « keylogging », et voler des informations dans les navigateurs des utilisateurs.

Les incidents de piratage Darkgate auraient été détectés dans plusieurs régions, la majorité provenant des Amériques avec 41 % des cas détectés, l’Asie, le Moyen-Orient et l’Afrique représentant 31 % des attaques détectées, et l’Europe étant la région la moins touchée avec 28 % des cas.

Le véritable objectif du piratage

Les comptes utilisés pour envoyer les messages dans le fil de discussion sont des sources fiables, selon le rapport de Truesec. Les comptes auraient été vendus sur le dark web en août 2023 ; il a été confirmé que les comptes vendus avaient été pris en charge par un logiciel malveillant non identifié.

Trend Micro conclut que les comptes Skype et Microsoft Teams piratés n’étaient qu’une première attaque des pirates. Les organisations auxquelles appartenaient les utilisateurs peu méfiants étaient la véritable cible.

L’objectif restait d’infiltrer l’ensemble de l’environnement avec des cyberattaques possibles contre l’organisation, allant du ransomware au crypto-mining, en fonction de l’organisation menaçante qui a acheté ou loué la variante de DarkGate. L’entreprise a également émis l’hypothèse que l’incident de piratage pourrait être lié au ransomware Black Basta sur la base des données de l’entreprise.

Efforts de cybersécurité recommandés

Il est recommandé aux organisations de rester vigilantes face aux messages externes en utilisant les fils de discussion de Skype et de Microsoft Teams. Les organisations ont été invitées à prendre des mesures contre les fichiers externes, telles que l’interdiction des domaines externes, la limitation des pièces jointes et, si possible, la mise en place d’un système de balayage.

Truesec, pour sa part, a déclaré que les attaques pourraient être dues à l’incapacité de Safe Attachments et Safe Links, deux fonctions de sécurité actuelles de Microsoft Teams, de reconnaître ou d’arrêter cette attaque.

L’entreprise de cybersécurité basée en Suède a déclaré que la seule solution actuelle pour arrêter ce vecteur d’attaque dans Microsoft Teams était de n’autoriser que des demandes de chat spécifiques provenant de domaines externes particuliers.

Le malware Darkgate a été utilisé pour exécuter de nombreux scripts et a été initialement découvert en 2018. Comme l’a rapporté Trend Micro, une nouvelle version a été publiée en mai de cette année et promue sur un forum russe du dark web.