À l’heure où une part croissante de nos échanges les plus sensibles passe par la visioconférence, la question n’est plus seulement de savoir quelle plateforme est la plus pratique. Elle est devenue éminemment politique, stratégique, presque structurelle : qui peut écouter, analyser, stocker ou réutiliser ce qui se dit pendant un appel ?

Avec Proton Meet, annoncé aux côtés de Proton Workspace, l’éditeur suisse entend répondre frontalement à cette inquiétude en lançant une solution de visioconférence pensée dès l’origine autour du chiffrement de bout en bout.

L’ambition est claire : proposer une expérience de niveau professionnel, comparable à Zoom, Google Meet ou Microsoft Teams, tout en garantissant qu’aucun tiers — pas même Proton — ne puisse accéder au contenu des appels. Une promesse ambitieuse, mais cohérente avec la trajectoire de Proton, qui cherche désormais à bâtir un véritable écosystème de productivité centré sur la confidentialité.

Le problème de fond : la visioconférence est devenue une matière première pour l’ère de l’IA

Le constat dressé par Proton est sans ambiguïté. Une part importante des outils de visioconférence dominants a été conçue dans des environnements où la vie privée n’était pas la priorité première. Dans un contexte marqué par la course à l’IA générative, la tentation devient immense pour les grandes plateformes de capturer, transcrire, stocker et analyser toujours plus de données issues des réunions.

Autrement dit, la visioconférence n’est plus simplement un canal de communication. Elle devient une source de données à haute valeur, susceptible d’alimenter des modèles, des profils comportementaux ou des couches d’intelligence produit. Pour Proton, cette logique expose à la fois la liberté individuelle et la sécurité organisationnelle.

C’est précisément là que Proton Meet veut se distinguer : non pas seulement comme un outil de réunion supplémentaire, mais comme une infrastructure de communication pensée pour rendre l’écoute impossible par conception.

Entre applications grand public et suites professionnelles, un vide de sécurité persiste

Proton identifie deux grandes familles d’outils aujourd’hui.

D’un côté, les applications grand public comme WhatsApp, Messenger ou FaceTime. Elles ont l’avantage d’utiliser le chiffrement de bout en bout, mais elles imposent souvent davantage de friction : chaque participant doit installer une application, créer un compte, parfois fournir un numéro de téléphone ou une adresse e-mail. Ce modèle facilite aussi la collecte de métadonnées relationnelles, autrement dit le graphe social des utilisateurs. À cela s’ajoutent souvent des limites d’échelle et, dans certains cas, une exposition potentielle des adresses IP via des connexions pair à pair.

De l’autre, les outils professionnels comme Zoom, Google Meet ou Teams offrent une bien meilleure accessibilité. On peut rejoindre un appel depuis un navigateur, sans compte obligatoire, avec une capacité à monter à plusieurs centaines de participants. Mais, selon Proton, le chiffrement de bout en bout y est absent, incomplet ou insuffisamment intégré.

La thèse de Proton Meet consiste donc à combiner le meilleur des deux mondes : l’accessibilité et l’échelle des outils professionnels, avec la confidentialité forte des solutions chiffrées.

Une architecture pensée pour être à la fois accessible et réellement chiffrée

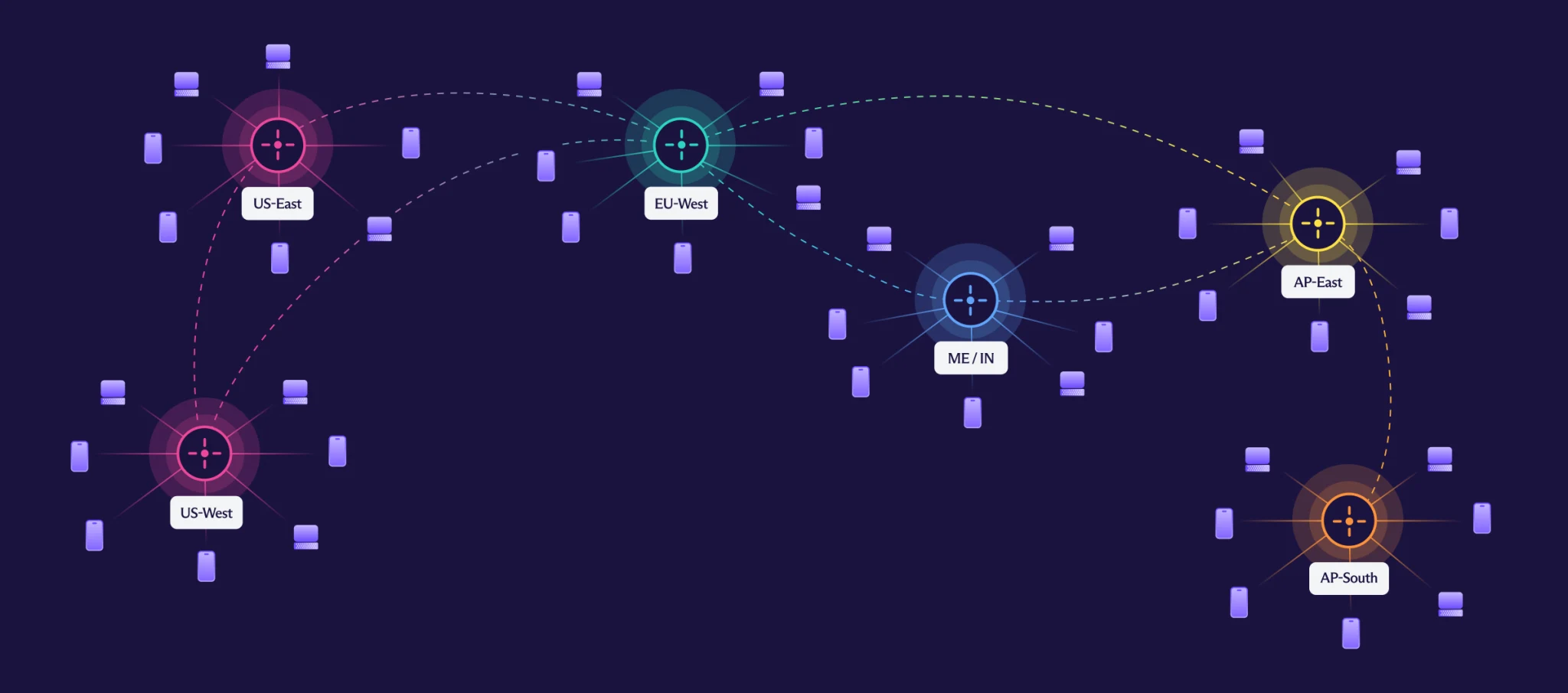

Sur le plan technique, Proton Meet repose sur WebRTC avec des serveurs de type SFU, ces unités de transfert sélectif qui redistribuent audio, vidéo et messages à tous les participants. Ce choix permet d’éviter les connexions pair à pair et d’assurer à la fois une meilleure montée en charge et une protection accrue contre l’exposition directe des IP entre utilisateurs.

L’intérêt de cette approche est double. D’abord, elle permet à Proton Meet de rester accessible depuis n’importe quel navigateur moderne, sur ordinateur comme sur mobile. Ensuite, elle autorise une logique de grande réunion, sans les contraintes des applications de chat chiffrées traditionnelles.

Mais, l’élément le plus important est ailleurs : les serveurs de relais ne voient passer que des données chiffrées côté client. Ils acheminent les flux, mais ne peuvent pas les lire.

Le cœur du dispositif : le protocole MLS pour chiffrer les appels de groupe

La véritable colonne vertébrale de Proton Meet, c’est l’utilisation de Messaging Layer Security, ou MLS. Ce protocole, devenu standard de l’IETF en 2023, a précisément été conçu pour rendre le chiffrement de bout en bout plus performant dans les communications de groupe.

C’est un point clé. Beaucoup de systèmes de chiffrement fonctionnent très bien en un-à-un, mais deviennent coûteux ou complexes dès que le nombre de participants augmente. MLS a été pensé pour résoudre ce problème en organisant les membres d’un groupe dans une structure qui permet de renouveler efficacement les secrets cryptographiques lorsque quelqu’un entre ou sort de l’appel.

Dans Proton Meet, chaque changement de composition du groupe déclenche une rotation des clés. Cela signifie qu’un participant ne peut déchiffrer que les échanges intervenus pendant la période exacte où il faisait partie du groupe. Cette logique renforce à la fois la confidentialité passée et la sécurité après compromission.

En clair, le chiffrement n’est pas ici une option décorative. Il fait partie du fonctionnement même du service.

Un mot de passe que Proton ne connaît jamais

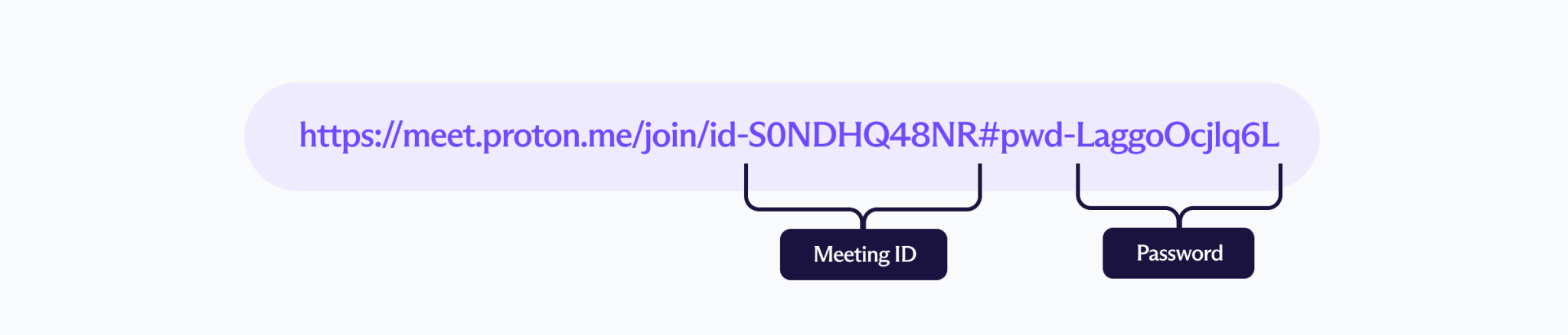

L’autre originalité du système tient à la façon dont Proton gère l’accès aux réunions. Lorsqu’un lien est créé, il contient à la fois un identifiant de réunion et un mot de passe généré sur l’appareil de l’hôte. Ce mot de passe n’est jamais transmis au serveur de manière lisible, notamment parce qu’il est placé dans la partie du lien située après le symbole « # », que le navigateur n’envoie pas au serveur.

Proton utilise ensuite un mécanisme dérivé du protocole SRP, Secure Remote Password, pour vérifier que les participants possèdent bien le bon mot de passe sans que le serveur ne le connaisse lui-même.

C’est un détail technique, mais il change la philosophie du produit. Proton ne demande pas à l’utilisateur de lui faire confiance par principe. L’entreprise essaie de construire un système où cette confiance devient moins nécessaire.

Une approche de la menace fondée sur la minimisation des données

Au-delà du contenu des appels, Proton insiste aussi sur les métadonnées. C’est un point souvent sous-estimé. Chiffrer l’audio et la vidéo ne suffit pas si l’on conserve ensuite une cartographie détaillée de qui a parlé avec qui, quand, et à quelle fréquence.

Proton affirme donc ne pas stocker de journaux de métadonnées relationnelles une fois l’appel terminé. Les participants peuvent aussi rejoindre une réunion de manière anonyme, sans compte Proton, en choisissant librement un nom affiché pour la session. Les autres participants ne voient ni leur e-mail ni leur adresse IP.

Cette logique de minimisation est particulièrement importante pour les profils exposés : journalistes, militants, dirigeants, chercheurs, juristes. Dans ces contextes, la relation entre les participants peut être presque aussi sensible que le contenu de la conversation elle-même.

Même en cas de compromission serveur, l’architecture cherche à limiter les dégâts

Proton détaille aussi plusieurs scénarios de compromission. Si les serveurs SFU sont compromis, un attaquant pourrait perturber ou bloquer les flux, mais pas les lire ni les modifier, puisqu’ils restent chiffrés de bout en bout. Si les bases de données sont compromises, elles ne contiennent ni mots de passe de réunion, ni audio, ni vidéo, ni historique exploitable des participants.

Le scénario le plus sensible concerne les serveurs backend et MLS. Même dans ce cas, Proton explique qu’un attaquant ne pourrait pas dériver les bonnes clés sans le mot de passe de réunion utilisé comme clé prépartagée. Pour les utilisateurs aux exigences les plus élevées, l’interface expose aussi des informations d’état MLS — taille du groupe, epoch, code de sécurité — permettant de vérifier qu’aucun participant inattendu n’a rejoint l’appel.

C’est une approche rare dans les outils grand public. Elle montre que Proton ne cible pas seulement le confort, mais aussi des usages où la sécurité doit pouvoir être vérifiée, pas seulement affirmée.

Le maillon faible reste, comme souvent, le lien lui-même

Proton le reconnaît d’ailleurs clairement : le principal risque ne réside pas forcément dans la cryptographie, mais dans la compromission du lien de réunion. Si une personne non autorisée obtient ce lien complet, elle peut tenter de rejoindre l’appel tant que celui-ci n’est pas verrouillé.

Pour atténuer ce risque, Proton recommande de verrouiller les réunions une fois les participants attendus présents, de retirer immédiatement les intrus éventuels, et de générer un lien unique pour chaque session. Le produit automatise d’ailleurs cette logique lorsqu’on passe par la planification de réunion.

Cette lucidité est importante. Elle rappelle qu’aucun chiffrement ne remplace l’hygiène opérationnelle. Une réunion sûre dépend autant de la sécurité de l’outil que de la discipline de ceux qui l’utilisent.

Une alternative européenne qui veut faire de la souveraineté un avantage produit

Avec Proton Meet, l’entreprise ne vend pas simplement une fonction de plus dans sa suite. Elle vend une vision. Celle d’une communication professionnelle qui ne serve ni la publicité, ni la surveillance, ni l’entraînement d’IA. Celle aussi d’un acteur européen qui revendique sa soumission à des lois de protection des données plus strictes et une gouvernance orientée vers sa communauté plutôt que vers l’exploitation commerciale du signal utilisateur.

Cette dimension de souveraineté n’est pas anodine. Dans un marché dominé par des plateformes américaines géantes, Proton essaie de faire de l’origine, du modèle économique et de l’architecture technique des différenciateurs concrets, pas seulement discursifs.

Proton Meet ne résout pas tout, mais il reformule la question essentielle

La vraie force de Proton Meet n’est peut-être pas seulement son chiffrement. C’est d’obliger à reposer une question devenue centrale dans l’ère post-IA : une réunion en ligne doit-elle encore être considérée comme privée par défaut, ou seulement comme tolérablement exposée ?

Proton apporte ici une réponse ferme. Si l’on peut concevoir un service accessible, scalable et chiffré de bout en bout, alors le compromis historique entre facilité d’usage et confidentialité n’est plus une fatalité. Reste maintenant à voir si le marché est prêt à faire de cette exigence un critère de choix massif — et non plus une préférence de niche.